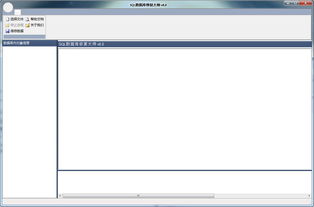

极佳sql数据库修复破解

浏览量: 次 发布日期:2023-11-19 06:43:24

极佳SQL数据库修复破解文章

一、数据库安全的重要性

二、SQL数据库的修复

(1)修复损坏的表:使用“REPAIR TABLE”语句可以尝试修复损坏的表。

(2)修复丢失的数据:如果数据被意外删除,可以使用“UDO”语句尝试恢复。

2. 恢复丢失的数据

如果数据被误删除或因其他原因丢失,可以使用日志文件进行恢复。日志文件记录了数据库的所有更改,包括数据的删除。通过使用“ROLLBACK”语句,可以撤销最近的更改,恢复丢失的数据。

三、破解SQL数据库的防范措施

1. 密码安全

密码是保护SQL数据库的第一道防线。应该强制用户创建强密码,并定期更换密码。同时,应该限制密码尝试次数,以防止暴力破解。

2. 防止SQL注入攻击

SQL注入攻击是一种常见的攻击方式,攻击者通过在输入框中输入恶意SQL代码,可以获取或修改数据库中的数据。为了防止SQL注入攻击,可以采用以下措施:

(1)输入验证:对用户输入进行验证,确保输入的数据符合预期格式,例如数字、字符串等。

(2)使用参数化查询:参数化查询可以防止SQL注入攻击。在执行SQL查询之前,将参数作为参数传递,而不是直接将参数嵌入到SQL查询中。

(3)限制数据库用户的权限:只给予用户必要的权限,减少潜在的攻击面。例如,可以将用户限制为只能访问特定的表或执行特定的操作。

四、SQL注入攻击的预防措施

1. 输入验证

输入验证是防止SQL注入攻击的重要步骤。应该对用户输入的数据进行严格验证,只允许符合预期格式的数据通过验证。例如,如果预期输入是一个数字,那么所有非数字的输入都应该被拒绝。

2. 使用参数化查询

参数化查询是一种可以有效防止SQL注入攻击的技术。在这种技术中,开发者将参数作为参数传递给查询,而不是将参数直接嵌入到查询字符串中。这样,数据库系统就可以正确地处理这些参数,防止恶意输入被执行。

3. 限制数据库用户的权限

限制数据库用户的权限是防止SQL注入攻击的另一种方法。通过将用户的权限限制在必要的范围内,可以减少他们能够执行的潜在恶意操作。例如,开发者可以将用户限制为只能访问特定的表或执行特定的操作。

. 达梦数据库comment报错,达梦数据库comment错误解析与应对策略

. 达梦数据库启动过程中会加载哪些文件,达梦数据库启动文件加载解析

. oracle数据库数据恢复,Oracle数据库数据恢复策略与实战指南

. sqlserver误删数据库怎么恢复,全面解析与实操步骤

. 达梦数据库dca证书含金量,国产数据库领域职业发展的敲门砖与能力认证

. 优化数据库的八种方法,高效优化数据库,轻松实现查询加速与性能提升

. sql2012还原备份的数据库,sql2012怎么还原数据库

. oracle数据库官网,深入探索Oracle数据库官网——您的数据库学习与资源宝库

. 最新数据库排行榜